[Aggiornamento] Anonymous’ blitzkrieg: «More shit will come». Altri dati della polizia in rete

Anonymous Italia pubblica in rete 6000 nominativi appartenenti alla polizia di stato. L’annuncio è stato dato ieri sera intorno alle 19 dalla pagina Facebook Operation Payback ITA, il canale ufficiale che la crew utilizza solitamente per annunciare le sue operazioni. Stando alle dichiarazioni degli hacktivisti, il file diffuso in rete attraverso la piattaforma di hosting anonfiles.com, contiene nomi, cognomi, nickname ed indirizzi e-mail di personale in servizio alle forze dell’ordine. Circa 2000 degli identificativi pubblicati sono anche abbinati a degli indirizzi IP. Sebbene alcune testate on-line (è il caso di giornalettismo.com) abbiano dichiarato che questo leak «mette a rischio le indagini dei poliziotti coinvolti» allo stato attuale delle cose non c’è alcun elemento a sostegno di questa tesi. È impossibile infatti affermare con certezza a quali servizi permettano di accedere queste credenziali ed a che reti si riferiscano gli indirizzi IP presenti nell’elenco.

Si tratta evidentemente di una forma di rappresaglia messa in atto da Anonymous Italia dopo gli arresti e le perquisizioni avvenute 6 giorni fa nell’operazione “Tangodown” coordinata dal CNAIPIC (il Centro nazionale anticrimine informatico per la protezione delle infrastrutture critiche) e dai procuratori di Roma Capaldo e Lori. La terza in ordine di tempo dopo che lunedì era stato messo a segno un attacco contro il sito del tribunale di Roma mentre martedì erano state diffuse in rete le istruzioni per dar vita ad un’iniziativa di fax bombing contro la sede del palazzo di giustizia capitolino.

Alla guerra di posizione avviata dalla polizia postale, Anonymous risponde con una blitzkrieg: ogni giorno un’iniziativa mordi e fuggi che, oltre a smentire la tesi della procura romana che ne voleva “decapitato il vertice” e neutralizzata la capacità operativa, sta mettendo in cattiva luce anche la capacità degli inquirenti di gestire la situazione. La partita non sembra però finita qui. «More shit will come soon» giurano gli attivisti dai loro profili sui social network. E, visto quanto accaduto in passato, c’è da credergli.

Update h 19.10: un secondo leak rilasciato a meno di 24 ore di distanza dal primo. Il profilo Facebook di Anonymous Italia annuncia

«Ieri è toccato a noi, oggi tocca a voi! Aspettateci più che mai! Non è ancora finita! Bustatevi questo! #FreeAnons #AntiSecITA #AnonymousItalia»

Il link contenuto nel messaggio permette di scaricare un archivio di 5 megabyte. Al suo interno sono presenti diversi elenchi telefonici risalenti ad un periodo compreso tra il 2011 e 2012 con nominativi, indrizzi mail e numeri di telefono cellulare appartenenti ad ufficiali della polizia di stato. Il nome di uno dei documenti pubblicati ha un sapore a metà tra la beffa e la sfida: “Guida alla pubblicazione su poliziadistato.it” (anche se in realtà si tratta solo di un manuale per gestire il Content Management System delle forze dell’ordine). Viene da domandarsi se questi materiali siano stati sottratti ai server delle forze dell’ordine durante una recente incursione o non siano piuttosto il residuo di qualche operazione passata. Le date con cui sono contrassegnati molti dei file farebbero propendere per questa seconda ipotesi anche se non c’è modo di affermarlo con certezza. L’unica cosa sicura è che squadernare in rete i numeri di telefono privati di dirigenti di polizia in servizio significa alzare la posta. E ancora la partita non sembra essere finita.

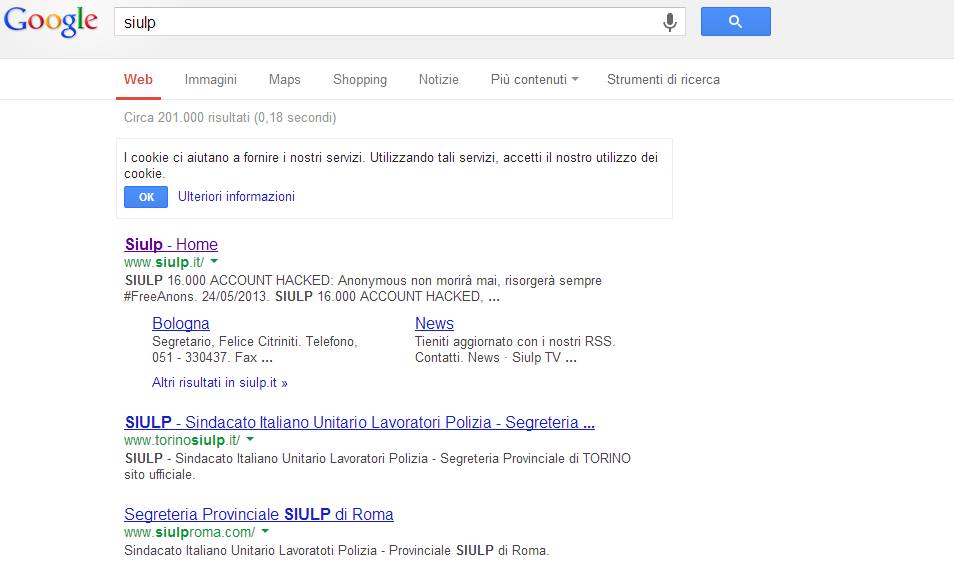

Update 24/05 h 14.00: Altra azione di Anonymous Italia andata a segno pochi minuti fa (qui il comunicato di rivendicazione)

Il sito del SIULP (Sindacato Italiano Unitario Lavoratori Polizia) è stato attaccato e defacciato. Nell’home page adesso campeggia un video in cui Anonymous Italia dichiara che continuerà la sua lotta anche in nome di quanti sono stati arrestati nei raid della polizia dei giorni scorsi. Durante l’incursione sono state sottratte e rese pubbliche anche 16000 credenziali ed identificativi appartenenti al sindacato delle forze dell’ordine. È evidente a questo punto che l’operazione Tangodown condotta la scorsa settimana dalla polizia postale sotto il coordinamento del CNAIPIC e della Procura di Roma non è riuscita a centrare uno degli ovviettivi che si era preposta: la capacità operativa di Anonymous non risulta in nessun modo scalfita. Dopo l’attacco Ddos ed il fax bombing contro il tribunale di Roma ed una doppia release di leak riguardanti le forze dell’ordine, questa è infatti la quinta azione che gli hacktivisti portano a termine in cinque giorni.

Vedi anche:

Ti è piaciuto questo articolo? Infoaut è un network indipendente che si basa sul lavoro volontario e militante di molte persone. Puoi darci una mano diffondendo i nostri articoli, approfondimenti e reportage ad un pubblico il più vasto possibile e supportarci iscrivendoti al nostro canale telegram, o seguendo le nostre pagine social di facebook, instagram e youtube.